La cybersécurité dans l'usine connectée s'impose comme un pilier indispensable à l'ère de l'Industrie 4.0. Tandis que les technologies émergentes, telles que l'IoT industriel et le Cloud, révolutionnent la production, elles exposent également les infrastructures à de nouveaux risques cyber. Selon l’ENISA, 35% des incidents de sécurité en milieu industriel impactent directement la disponibilité ou l’intégrité des chaînes de production, soulignant des enjeux concrets pour la continuité d’activité.

Les menaces ne cessent de croître : en 2023, près de 22 000 attaques sur des systèmes industriels ont été recensées à l’échelle mondiale, avec un coût moyen par incident dépassant les 4 millions d’euros. Ce contexte impose aux industriels d’adopter une stratégie de cybersécurité robuste et adaptée à la complexité de l’usine intelligente. Cette transformation numérique, portée par l’intégration du Cloud (adopté par 72% des industriels européens), nécessite de repenser la gouvernance informatique, les processus de gestion des risques et la protection des données sensibles.

Dès lors, sécuriser une usine connectée ne se limite pas à déployer des pare-feux : il s’agit de bâtir une culture de la cybersécurité à tous les niveaux, du capteur aux applications Cloud, en passant par la formation des équipes. Cet article vous guide à travers les enjeux et les meilleures pratiques pour protéger votre environnement industriel connecté, tout en préservant l’agilité et la compétitivité offertes par l’Industrie 4.0.

Cybersécurité industrielle : un enjeu majeur pour l’usine connectée

La cybersécurité industrielle est un enjeu stratégique pour toute usine connectée, car elle conditionne la continuité de production, la sécurité des opérateurs et la préservation du savoir-faire industriel. Avec l’essor de l’Industrie 4.0 et l’adoption généralisée des solutions Cloud, les surfaces d’attaque se multiplient et les menaces deviennent plus sophistiquées.

Plusieurs facteurs expliquent cette criticité :

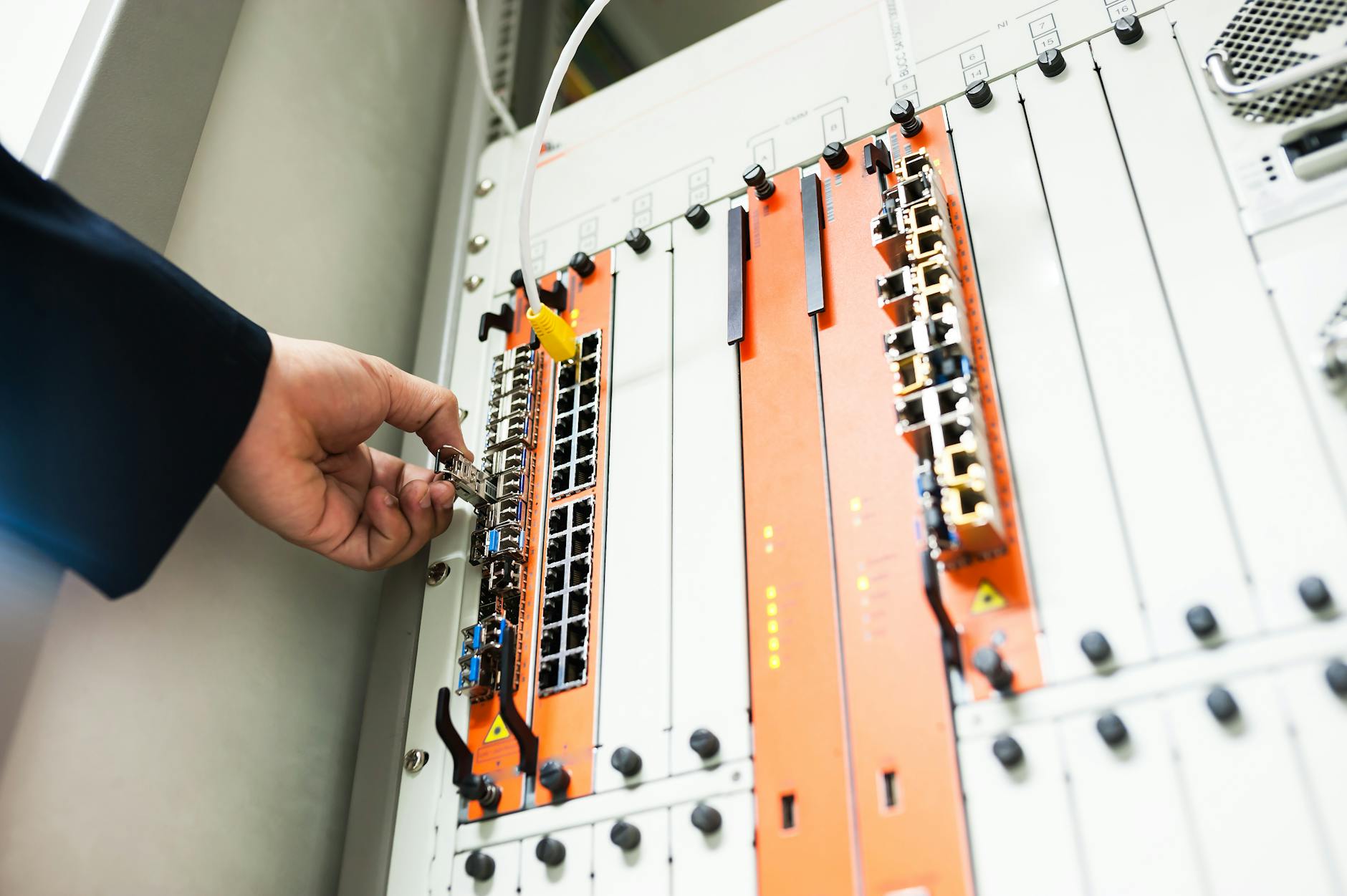

- Interconnexion accrue : Les réseaux OT (Operational Technology) sont désormais reliés aux réseaux IT (Information Technology), favorisant la convergence mais exposant aussi les équipements industriels à des cyberattaques venues de l’extérieur.

- Dépendance au numérique : L’automatisation avancée, la gestion à distance et l’analyse des données via le Cloud rendent les processus industriels vulnérables aux intrusions, ransomwares et manipulations malveillantes.

- Prolifération des objets connectés (IoT) : Chaque capteur ou machine connectée peut devenir une porte d’entrée pour les hackers si elle n’est pas correctement sécurisée.

Les conséquences d’une faille de cybersécurité sont particulièrement lourdes dans l’industrie. Le coût moyen d’une cyberattaque atteint 4,35 millions d’euros, et l’arrêt d’une ligne de production peut entraîner des pertes financières, des retards de livraison et des atteintes à la réputation difficilement réparables. De plus, la faible détection des menaces IoT (seulement 37%) aggrave le risque d’infection silencieuse.

Face à ces enjeux, il est impératif d’intégrer la cybersécurité dès la conception des systèmes industriels et d’adopter des mesures de protection adaptées à la spécificité de chaque usine connectée. La sensibilisation des équipes, l’audit régulier des infrastructures et la collaboration avec des partenaires experts en cybersécurité industrielle constituent des leviers essentiels pour renforcer la résilience des sites de production.

- Attaques sur systèmes industriels (2023)

- 22 000

- Coût moyen d’une cyberattaque

- 4,35 M€

- Part des industriels utilisant le cloud

- 72 %

- Taux de détection de menaces IoT

- 37 %

Les principaux risques de cybersécurité dans l’Industrie 4.0

Les principaux risques de cybersécurité dans l’Industrie 4.0 concernent l’intégrité, la disponibilité et la confidentialité des systèmes industriels. La digitalisation rapide expose les usines à une variété de menaces sophistiquées, ciblant aussi bien les réseaux de production que les objets connectés. En 2023, plus de 22 000 incidents ont été recensés dans le secteur industriel, avec une progression marquée des attaques utilisant les failles des équipements IoT.

Parmi les risques majeurs, on retrouve :

Ransomware — Blocage des lignes de production et demande de rançon élevée. En France, 23% des entreprises industrielles ont déclaré avoir été victimes d’une attaque par ransomware sur les 12 derniers mois.

Espionnage industriel — Vol de données stratégiques ou de propriété intellectuelle. Les cybercriminels ciblent spécifiquement les plans de fabrication, secrets de process, ou données de R&D, mettant en péril la compétitivité des industriels.

Sabotage — Altération ou destruction de processus industriels critiques. Une attaque de sabotage peut entraîner des arrêts machines, des défauts de qualité voire des risques pour la sécurité physique des opérateurs et des installations.

Intrusion via IoT — Exploitation des objets connectés faiblement protégés, souvent utilisés comme porte d’entrée pour accéder au réseau industriel. Le taux de détection des menaces sur l’IoT reste faible (37%), rendant ce vecteur d’attaque particulièrement préoccupant.

La diversité et la complexité de ces risques imposent une vigilance constante et une adaptation continue des mesures de cybersécurité. Comprendre en détail ces menaces permet aux industriels d’affiner leur stratégie de protection et de prioriser les investissements dans les technologies et processus adaptés.

- <strong>Ransomware</strong> — Blocage des lignes de production et rançon élevée

- <strong>Espionnage industriel</strong> — Vol de données stratégiques ou de propriété intellectuelle

- <strong>Sabotage</strong> — Altération ou destruction de processus industriels critiques

- <strong>Intrusion via IoT</strong> — Exploitation des objets connectés faiblement protégés

| Typologie de menace | Impact potentiel | Exemple récent |

|---|---|---|

| Ransomware | Arrêt total de la production | Colonial Pipeline (2021) |

| Phishing ciblé | Accès aux systèmes SCADA | Norsk Hydro (2019) |

| Attaque sur IoT | Manipulation des capteurs | Honda (2020) |

| Fuite de données | Vol de secrets industriels | Triton (2017) |

La sécurisation des environnements industriels connectés exige une approche holistique couvrant l’IT et l’OT, avec une vigilance accrue sur les accès distants et les équipements IoT.

— Agence nationale de la sécurité des systèmes d'information (ANSSI)

Cloud et usine connectée : opportunités et nouvelles vulnérabilités

Le passage de l'usine traditionnelle vers l'usine connectée s'appuie massivement sur le Cloud, apportant des opportunités majeures mais aussi de nouvelles vulnérabilités spécifiques. En effet, l'intégration du Cloud dans l'industrie 4.0 permet d'améliorer l'efficacité, la flexibilité et la collaboration, mais expose également les systèmes industriels à des risques cyber inédits et parfois critiques.

Les avantages principaux de l’utilisation du Cloud dans l’usine connectée incluent :

- Centralisation des données : il est possible d’agréger, d’analyser et de partager en temps réel les données issues des équipements industriels, optimisant ainsi la maintenance prédictive et la performance opérationnelle.

- Évolutivité et flexibilité : les ressources informatiques peuvent être ajustées dynamiquement selon les besoins, permettant de supporter la croissance ou l’intégration de nouvelles lignes de production.

- Réduction des coûts d’infrastructure : l’externalisation des services IT vers le Cloud diminue les investissements initiaux et les frais de maintenance sur site.

Cependant, selon une étude Ponemon de 2023, plus de 62% des entreprises industrielles ayant adopté le Cloud ont déclaré avoir subi au moins une tentative d’intrusion ou une violation de données liée à cette technologie. Les vulnérabilités proviennent souvent de la mauvaise configuration des services Cloud, du partage de responsabilités avec les fournisseurs ou encore de la surface d’attaque élargie due à l’interconnexion accrue des systèmes.

En conclusion, bien que le Cloud soit un catalyseur clé pour l’industrie 4.0, il est impératif d’adapter les stratégies de cybersécurité pour anticiper ces nouveaux challenges. Les choix entre Cloud public, privé ou solutions on-premise doivent s’appuyer sur une analyse rigoureuse des risques, comme le détaille le tableau comparatif ci-dessous.

| Critère | Cloud public | Cloud privé | On-premise |

|---|---|---|---|

| Sécurité native | Élevée mais partagée | Personnalisable | Contrôlée en interne |

| Scalabilité | Très forte | Bonne | Limitée |

| Maintenance | Déléguée | Mixte | Interne |

| Coût à long terme | Variable | Élevé | Élevé |

Normes, cadres et outils pour la cybersécurité industrielle

La cybersécurité industrielle repose sur des normes, cadres et outils éprouvés pour assurer la résilience des usines connectées face aux menaces croissantes. La conformité à ces référentiels n’est plus une option mais une obligation pour toute entreprise intégrant l’industrie 4.0 à ses processus.

Les normes internationales telles qu’IEC 62443 et NIST SP 800-82 structurent la mise en œuvre de politiques de sécurité robustes dans les environnements industriels. Par exemple, la norme IEC 62443 s’impose dans plus de 70% des projets industriels mondiaux selon l’ISA, car elle définit les exigences de sécurité pour les systèmes d’automatisation et de contrôle. Le NIST SP 800-82, quant à lui, fournit un guide détaillé pour la protection des systèmes ICS/SCADA, essentiels à la production industrielle.

- IEC 62443 : impose une segmentation du réseau, la gestion des accès et la surveillance continue, assurant ainsi la défense en profondeur.

- NIST SP 800-82 : propose des contrôles techniques et organisationnels adaptés aux spécificités des environnements industriels.

- Outils SIEM : des solutions comme Splunk ou IBM QRadar permettent une centralisation et une analyse en temps réel des événements de sécurité, facilitant la détection rapide des incidents.

- Micro-segmentation : limite le déplacement latéral des menaces au sein des réseaux industriels, réduisant drastiquement le risque de propagation d’une attaque.

L’association de ces normes et outils forme la colonne vertébrale d’une stratégie de cybersécurité industrielle efficace. Leur adoption systématique permet de répondre aux exigences réglementaires tout en sécurisant durablement les installations connectées.

- <strong>IEC 62443</strong> — Norme de référence pour la sécurité des systèmes d’automatisation industrielle

- <strong>NIST SP 800-82</strong> — Guide de sécurité pour les systèmes ICS/SCADA

- <strong>Outils SIEM</strong> — Centralisation et analyse des événements de sécurité (ex : Splunk, IBM QRadar)

- <strong>Solutions de micro-segmentation</strong> — Limitation des mouvements latéraux sur le réseau

- Lancement du Cybersecurity Framework NIST pour l’industrie — Adoption progressive par les grands groupes industriels.

- Montée des attaques sur les réseaux OT — Explosion du nombre de ransomwares ciblant l’industrie.

- Renforcement des réglementations européennes (NIS2) — Nouvelles obligations de cybersécurité pour les opérateurs industriels.

Zoom sur IEC 62443

La norme IEC 62443 propose une approche modulaire pour sécuriser les systèmes industriels, incluant la gestion des accès, la segmentation réseau et la détection d’intrusion.

Bonnes pratiques pour renforcer la cybersécurité de l’usine connectée

Pour renforcer la cybersécurité de l’usine connectée, il convient d’adopter des bonnes pratiques éprouvées, adaptées à l’environnement industriel. La mise en place de ces actions concrètes permet de réduire significativement la probabilité et l’impact des cyberattaques, qui touchent désormais plus de 40% des sites industriels chaque année selon l’ANSSI.

Voici les principales recommandations à appliquer :

- Segmenter les réseaux IT/OT : séparer les réseaux bureautiques (IT) des réseaux industriels (OT) limite les risques de mouvements latéraux en cas d’intrusion. Cette mesure, recommandée par la norme IEC 62443, est fondamentale pour réduire la surface d’attaque.

- Mettre à jour régulièrement les équipements : plus de 60% des failles exploitées dans l’industrie résultent de logiciels ou firmwares obsolètes. Un plan de gestion des correctifs est donc crucial pour corriger rapidement les vulnérabilités connues.

- Former le personnel : l’humain reste le maillon faible. Sensibiliser les équipes aux risques cyber et aux protocoles de réaction permet de réduire de 30% les incidents selon une étude IBM 2023.

- Mettre en place une supervision continue : surveiller en temps réel les événements de sécurité via des solutions SIEM ou SOC industriel permet une détection proactive et une réponse rapide aux attaques.

L’intégration de ces bonnes pratiques, couplée à une gouvernance forte et à un plan de continuité d’activité, constitue la meilleure défense pour sécuriser l’usine connectée dans la durée.

- <strong>Segmenter les réseaux IT/OT</strong> — Réduire les surfaces d’attaque potentielles

- <strong>Mettre à jour régulièrement les équipements</strong> — Corriger les vulnérabilités connues

- <strong>Former le personnel</strong> — Sensibiliser aux risques et aux procédures de réaction

- <strong>Mettre en place une supervision continue</strong> — Détection proactive des incidents

- Détection d’une anomalie

- Analyse et qualification

- Isolation du système concerné

- Remédiation et reprise

- Retour d’expérience

Cas d’usage : suivi en temps réel et OEE sécurisé

Le suivi en temps réel de la production et la sécurisation du calcul de l’OEE (Overall Equipment Effectiveness) sont devenus essentiels pour les usines connectées à l’ère de l’Industrie 4.0. Grâce à l’intégration des technologies IoT et du Cloud, il est désormais possible de collecter, d’analyser et de visualiser en continu des données de performance, tout en garantissant leur intégrité face aux cybermenaces croissantes.

Exemple concret : sur une ligne d’usinage automatisée, chaque machine est équipée de capteurs connectés qui transmettent des informations sur les temps d'arrêt, la vitesse de production et les défauts. Ces données sont centralisées dans un système Cloud sécurisé qui calcule en temps réel l’OEE, permettant une prise de décision rapide.

- Disponibilité : Surveillance à la seconde près de l’état des équipements, réduisant le temps de réaction en cas de panne.

- Performance : Identification immédiate des ralentissements et optimisation dynamique des cadences.

- Qualité : Détection proactive des dérives qualité grâce à l’analyse corrélée des données de production et de métrologie.

Pour sécuriser ce processus, plusieurs bonnes pratiques sont indispensables :

- Authentification forte sur les plateformes Cloud et les terminaux de supervision.

- Chiffrement des données lors de leur transmission et de leur stockage, pour garantir confidentialité et intégrité.

- Segmentation réseau stricte entre OT (Operational Technology) et IT, limitant la propagation des attaques.

En conclusion, le suivi en temps réel sécurisé de l’OEE offre un double avantage : il optimise la performance opérationnelle tout en réduisant le risque de sabotage ou de fuite d’informations sensibles. La prochaine section détaillera un rapport OEE sécurisé sur une ligne d’usinage, illustrant concrètement ces enjeux.

FAQ : Cybersécurité et usine connectée

- Qu’est-ce que la cybersécurité industrielle ?

- La cybersécurité industrielle désigne l’ensemble des techniques et pratiques visant à protéger les systèmes, réseaux et données des environnements industriels contre les cybermenaces et les attaques numériques.

- Quels sont les principaux risques pour une usine connectée ?

- Les risques incluent les ransomwares, sabotages, espionnage industriel, attaques sur l’IoT et fuites de données stratégiques, impactant la production et la compétitivité.

- Pourquoi le cloud est-il un enjeu pour l’industrie 4.0 ?

- Le cloud facilite la gestion des données et l’agilité industrielle, mais expose à de nouvelles vulnérabilités, nécessitant des mesures de sécurité spécifiques et une surveillance accrue.

- Quelles normes appliquer pour sécuriser une usine connectée ?

- Parmi les référentiels clés : IEC 62443, NIST SP 800-82 et les recommandations de l’ANSSI, adaptés aux environnements industriels.

- Comment réagir en cas de cyberattaque sur une ligne de production ?

- Il faut isoler rapidement le système touché, analyser l’incident, mettre en œuvre la remédiation, puis effectuer un retour d’expérience pour améliorer la résilience.